06 mar Câmeras de segurança esquecidas viram ferramentas de guerra no Oriente Médio

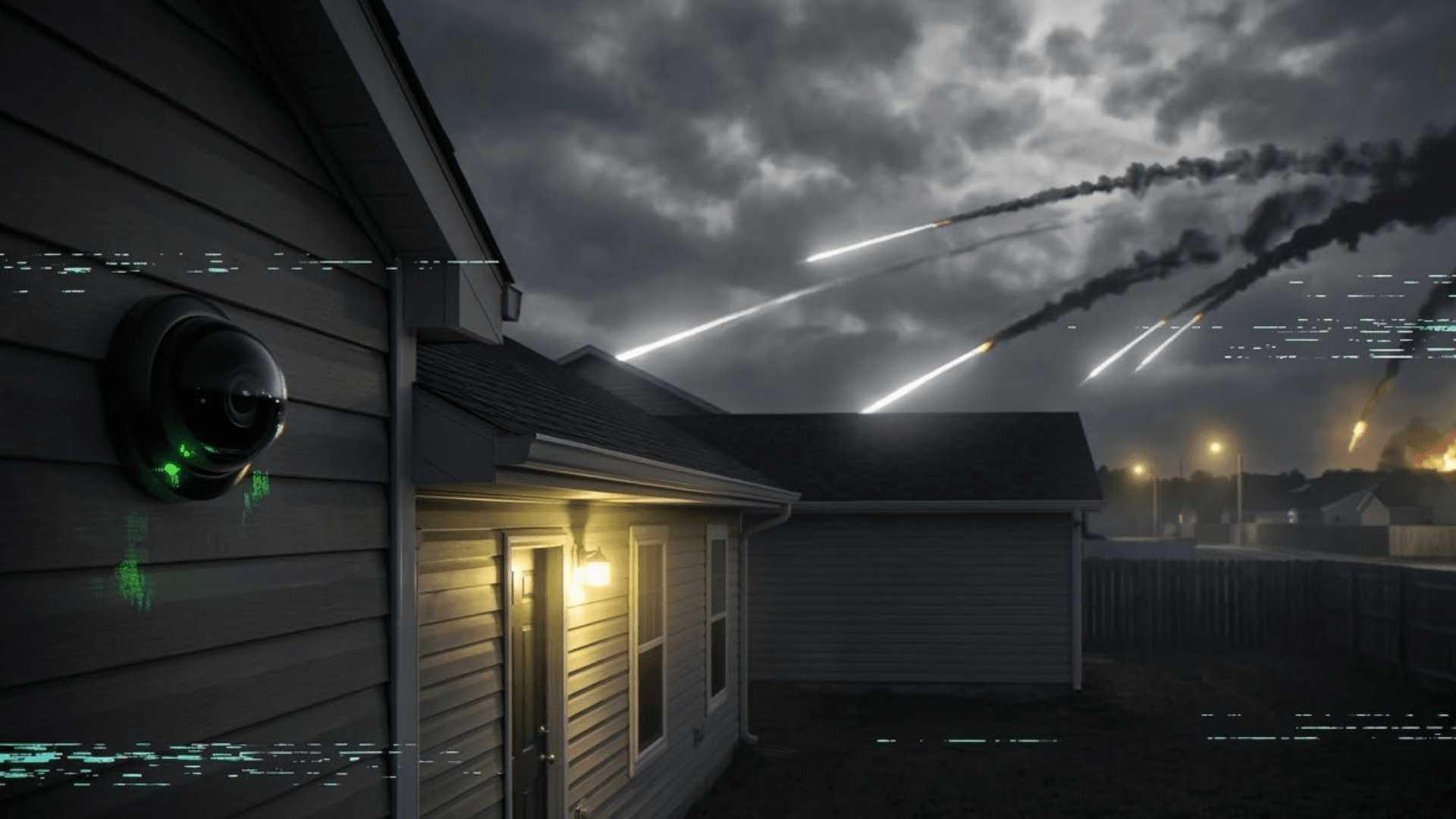

Uma câmera de segurança barata, conectada à internet e esquecida na parede há anos. Esse é o equipamento que, segundo uma pesquisa divulgada pela empresa israelense Check Point, agentes ligados ao Irã utilizaram para espionar alvos militares em pelo menos seis países do Oriente Médio, durante os recentes conflitos na região.

O levantamento identificou centenas de tentativas de invasão a dispositivos domésticos de marcas como Hikvision e Dahua, com picos de atividade registrados exatamente nos dias em que EUA e Israel iniciaram os ataques aéreos contra o território iraniano.

Como funciona o ataque

Para entender o que aconteceu, é preciso saber o que são câmeras IP. Diferente das antigas câmeras analógicas, que gravavam em fita ou cartão, as câmeras IP são conectadas à internet e podem ser acessadas remotamente por um aplicativo de celular.

O problema é que esses dispositivos raramente recebem manutenção depois de instalados. Não aparecem notificações de atualização, não há alerta de segurança, ficam ligados, conectados e vulneráveis por anos.

A Check Point identificou cinco falhas distintas exploradas na campanha, a mais antiga de 2017. Todas têm correções disponíveis fornecidas pelos próprios fabricantes. Mesmo assim, persistem em milhares de dispositivos ao redor do mundo porque os donos simplesmente não sabem, ou não se preocupam, em atualizar o aparelho.

De acordo com pesquisadores, as vulnerabilidades apresentadas por essas câmeras não são complicadas ou sofisticadas, e ainda assim permitem visibilidade direta dos alvos sem necessidade de ferramentas militares ou satélites – e com uma resolução muito melhor.

Três ondas, seis países

A pesquisa identificou três momentos distintos de atividade intensa. O primeiro ocorreu em 14 e 15 de janeiro, quando protestos antigoverno se espalhavam pelo Irã e o país fechou temporariamente seu espaço aéreo, aparentemente receoso de um ataque americano ou israelense.

O segundo e mais intenso foi registrado a partir de 28 de fevereiro, coincidindo com o início dos ataques aéreos dos EUA e Israel ao Irã. O terceiro, em 1º de março, mirou especificamente câmeras no Líbano.

No total, os alvos se espalharam por Israel, Qatar, Bahrein, Kuwait, Emirados Árabes Unidos, Chipre e Líbano, todos países que também registraram atividade de mísseis iranianos no mesmo período.

A Check Point atribuiu as tentativas de invasão a três grupos distintos com infraestrutura ligada ao Irã, com base nos servidores e redes VPN utilizados. Um deles é o Handala, grupo identificado por diversas empresas de cibersegurança como operando a serviço do Ministério de Inteligência e Segurança iraniano.

Tática de guerra já foi usada antes

Não foi a primeira vez que esse tipo de tática foi usado no conflito. Durante a guerra de 12 dias entre Israel e Irã, em junho de 2025, o mesmo padrão se repetiu.

O caso mais emblemático ocorreu quando hackers iranianos assumiram o controle de uma câmera de rua posicionada em frente ao Instituto Weizmann de Ciências, em Israel, e o prédio foi atingido por um míssil balístico pouco depois.

O jornal britânico Financial Times revelou que Israel havia acessado praticamente todas as câmeras de tráfego de Teerã para monitorar a rotina dos seguranças do aiatolá Ali Khamenei antes do ataque que resultou em sua morte. A operação teria sido realizada em parceria com a CIA.

O mesmo fenômeno é registrado na guerra na Ucrânia, onde russos e ucranianos trocam acusações e práticas de hackear câmeras civis para monitorar movimentações de tropas e avaliar danos após bombardeios.

Um problema sem dono

O que torna esse cenário especialmente difícil de resolver é a questão da responsabilidade. Beau Woods, pesquisador de segurança e ex-consultor da agência americana de cibersegurança CISA, aponta que quem tem capacidade de proteger a câmera, o fabricante e o dono do dispositivo, não é quem sofre as consequências do ataque.

Hikvision e Dahua, as duas marcas exploradas na campanha, são efetivamente proibidas nos Estados Unidos por razões de segurança nacional. No restante do mundo, incluindo o Brasil, continuam sendo amplamente comercializadas.

O que você pode fazer

Para quem tem câmeras IP instaladas em casa ou no trabalho, as recomendações são simples.

Mantenha o firmware sempre atualizado;Substitua as senhas padrão que vêm de fábrica por senhas únicas e fortes; Evite deixar os dispositivos acessíveis diretamente pela internet sem alguma camada de proteção adicional, como uma VPN.

Continue acompanhando o TecMundo e fique por dentro das atualizações de cibersegurança.