17 mar Botnet RondoDox explorou centenas de vulnerabilidades em 9 meses

Um botnet usou 174 vulnerabilidades diferentes para invadir dispositivos ao redor do mundo. Chamada RondoDox, a ameaça operou por menos de um ano, chegando a realizar 15 mil tentativas de invasão em um único dia. As vulnerabilidades foram identificadas pela empresa de segurança BitSight.

O RondoDox é um botnet, que infecta dispositivos e os transforma em ferramentas controladas remotamente. Seu objetivo principal é realizar ataques de negação de serviço, os chamados ataques DoS. Esses ataques sobrecarregam sistemas até derrubá-los.

O malware compartilha características com o Mirai, uma ameaça antiga e bem conhecida, com código-fonte público. Por isso, muitos criminosos o usam como base para criar novas versões. A principal diferença é que o RondoDox foi construído exclusivamente para derrubar sistemas.

Como as invasões aconteciam

Os operadores do RondoDox varriam a internet em busca de dispositivos vulneráveis. Ao encontrar um alvo, enviavam um comando malicioso pela rede. Esse comando forçava o dispositivo a baixar e executar um script. Tudo isso acontecia sem que o arquivo fosse salvo no disco da vítima.

O script passava por quatro etapas. Primeiro, tentava dificultar a detecção. Depois, removia outros malwares presentes no dispositivo. Em seguida, procurava um diretório onde pudesse gravar arquivos. Por fim, baixava o programa principal e o executava.

O programa principal também instalava um minerador de criptomoedas chamado XMRig. Após a infecção, o dispositivo se conectava a um servidor de controle e aguardava instruções.

A estratégia por trás das 174 vulnerabilidades

Os pesquisadores mapearam todas as brechas utilizadas ao longo do período monitorado. Das 174 vulnerabilidades identificadas, 148 tinham um código CVE registrado. Quinze tinham uma prova de conceito pública, mas sem CVE atribuído. Onze não tinham nenhum registro público disponível.

A abordagem inicial dos criminosos era chamada de “shotgun”. Nessa estratégia, o mesmo dispositivo recebia vários exploits diferentes ao mesmo tempo. A ideia era que pelo menos um deles funcionasse.

Com o tempo, essa estratégia mudou. No início de 2026, o número de vulnerabilidades usadas caiu de cerca de 40 para apenas duas. Os operadores passaram a focar em brechas mais recentes e com maior potencial de infecção.

Velocidade de adoção de novas falhas

Um dado chamou atenção dos pesquisadores. Os criminosos adicionavam novas vulnerabilidades com rapidez após a divulgação pública. Uma falha chamada CVE-2025-55182, conhecida como React2Shell, foi divulgada em 3 de dezembro de 2025. Três dias depois já estava sendo usada pelos operadores do RondoDox.

A vulnerabilidade CVE-2025-62593 também foi explorada – e antes mesmo de receber um número CVE oficial. Isso aconteceu porque a prova de conceito estava disponível antes da publicação formal. Os criminosos monitoravam fóruns e publicações de segurança ativamente.

Apesar dessa agilidade, os pesquisadores encontraram falhas na execução. Alguns exploits foram implementados de forma incorreta. No caso do CVE-2025-47812, o ataque exigia dois pedidos em sequência. Nos registros dos pesquisadores, apenas o primeiro aparecia.

No caso do CVE-2025-62593, o próprio cabeçalho enviado pelo malware continha uma string que bloqueava o ataque automaticamente.

Metade das vulnerabilidades exploradas por um dia

A análise mostrou uma distribuição desigual no uso das brechas. A média de uso de cada vulnerabilidade foi de 18 dias. Mas 84 das 174 vulnerabilidades foram exploradas por apenas um dia. Isso representa 48% do total.

O padrão sugere um processo de teste contínuo. Os operadores experimentavam novas brechas e descartavam as que não geravam resultados.

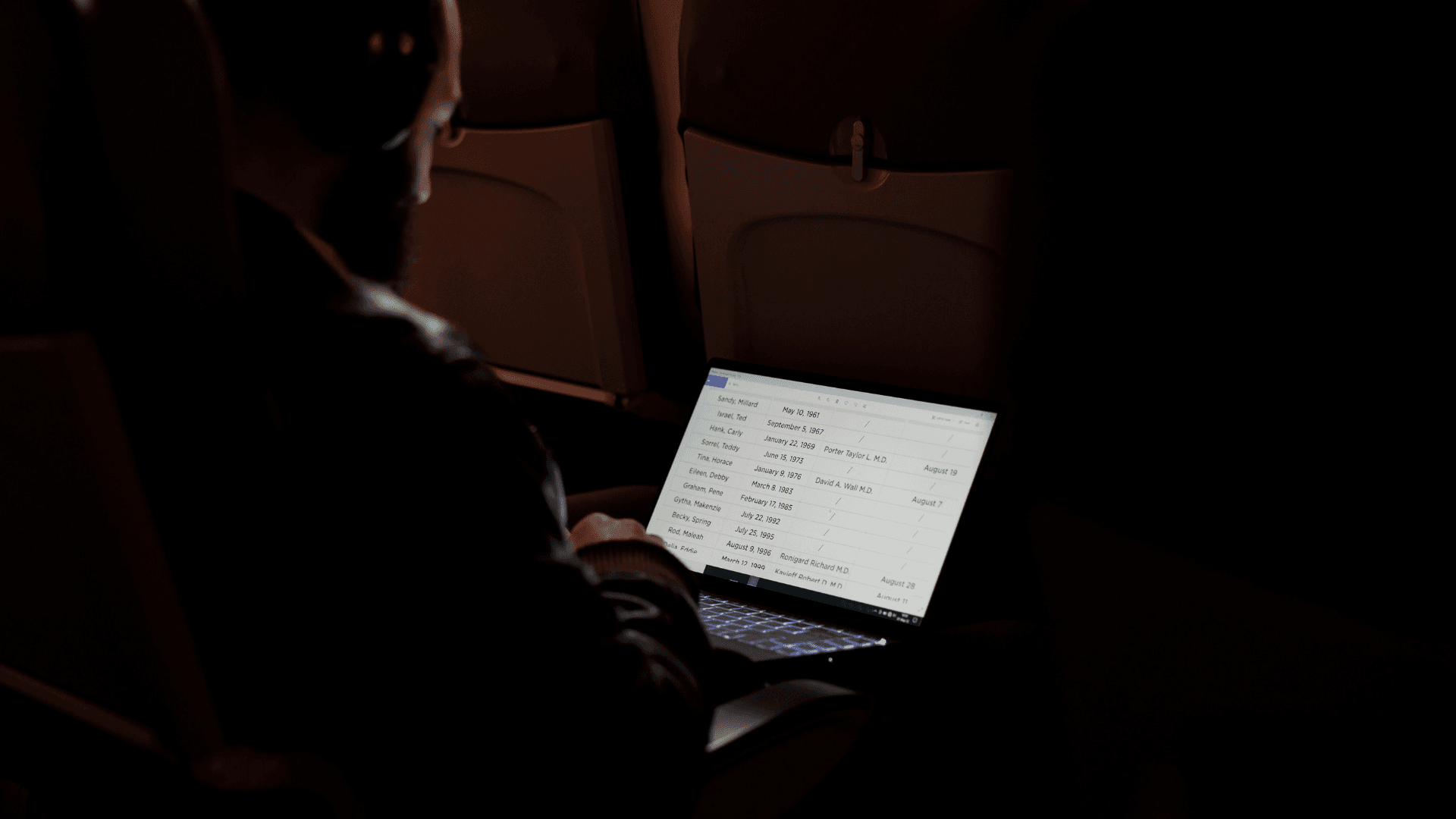

Infraestrutura construída sobre sistemas comprometidos

Uma parte relevante da infraestrutura usada para hospedar os arquivos maliciosos era composta por IPs residenciais. Os pesquisadores identificaram dispositivos domésticos provavelmente comprometidos sendo usados como servidores.

Entre eles havia uma interface de câmera de segurança UniFi Protect, dois painéis de automação residencial Control4 e um servidor web de uma TV Android da TCL.

Esses dispositivos não eram usados para atacar, mas para distribuir os arquivos que infectavam outras máquinas. Isso tornava o rastreamento da operação mais difícil.

Os servidores de comando e controle, por outro lado, ficavam em provedores de hospedagem comercial. Apenas quatro IPs diferentes exerceram essa função durante todo o período monitorado.

Acompanhe o TecMundo nas redes sociais. Para mais notícias de segurança e tecnologia, inscreva-se em nossa newsletter e canal do YouTube.